Documentos de soporte de la Gestión de Recursos de Tecnología de la Información (ITRM)

PSG por tema

De acuerdo con la Orden Ejecutiva 30 del Gobernador Youngkin (EO 30 PDF | Comunicado de prensa), visite la sección de VITA para obtener más información sobre los estándares de Virginia sobre el uso de inteligencia artificial por parte de las agencias estatales.

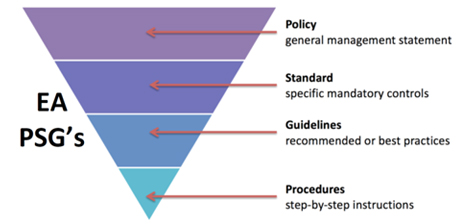

Alcanzar la arquitectura empresarial (EA) definitiva requiere colaboración, cooperación y coordinación entre los interesados comerciales de la agencia, los desarrolladores de sistemas, los socios y los proveedores de infraestructura tecnológica. EA contribuye a este entorno colegiado mediante políticas de EA (EA 200), normas de EA (EA 225) e informes de EA que contienen directrices, recomendaciones y mejores prácticas que abordan todos los componentes de la EA de la Commonwealth. Las políticas, normas e informes ofrecen la orientación y dirección técnica necesarias para que la Commonwealth alcance una EA prevista y en desarrollo.

Las agencias del Poder Ejecutivo deberán cumplir con las directrices proporcionadas por la EA al desarrollar e implementar soluciones tecnológicas y la infraestructura de TI correspondiente necesaria para apoyar las necesidades empresariales de la Commonwealth.

La intención de EA es estandarizar y simplificar las numerosas tecnologías y productos en uso en todo el Commonwealth, lo que generalmente resulta en una reducción en el número de tecnologías y productos empleados para desarrollar y respaldar los sistemas de producción. Para apoyar la intención de EA, continuaremos con el desarrollo y la implementación en curso de EA y los estándares relacionados.

Por favor, consulte los siguientes documentos para orientación e instrucciones:

- Política de Arquitectura Empresarial (EA200)

- Estándar de Arquitectura Empresarial (EA225)

- Política de soluciones IT de servicios de alojamiento basados en la nube (EA300) (02/26/2022)

- Estándares de datos empresariales

Políticas de seguridad de la información

- Política de seguridad de la información de TI - SEC519

- Política de hardware, software y servicios prohibidos - SEC528

Estándares de seguridad de la información

- Estándar de seguridad de la información (SEC530.01.1)

- Estándar de gestión de riesgos de TI (SEC520)

- Norma de auditoría de seguridad de TI (SEC502)

- Estándar de capacitación en concientización sobre seguridad (SEC527)

- Estándar de TI para el uso de dispositivos informáticos ajenos a la Commonwealth para teletrabajo (SEC511)

- Eliminación de datos de la Commonwealth del estándar de medios electrónicos (SEC514)

- Estándar de acceso remoto seguro a documentos judiciales en línea (SEC503-02.2)

- Norma de grabación electrónica de bienes raíces de Virginia (SEC505)

- Estándar de clasificación de datos (SEC540)

Estándares obsoletos

- Estándar de seguridad de la información del entorno alojado (SEC525)

- Estándar de seguridad de la información (SEC501)

Herramientas y plantillas

- Formulario de solución de capacitación en concienciación sobre seguridad de la agencia

- Formulario de verificación y cumplimiento de la capacitación de concientización sobre seguridad de la agencia

- Revisión y Certificación Anual de Evaluación de Riesgos

- Plantilla de aplicación

- Manual del usuario de Archer

- Plantilla de Plan de Remediación de Auditoría (también llamado Plan de Acción Correctiva de Auditoría (CAP))

- Plantilla BIA

- Certificación ISO COV y requisitos de educación continua

- Plantilla de conjunto de datos

- Eliminación de Datos

- Formulario de excepción estándar de seguridad COV

- Plantilla de acuerdo de seguridad de interoperabilidad

- Plantilla de plan de evaluación de riesgos de IT - Word

- Plantilla de auditoría de seguridad de TI - Word

- Plantilla de recursos para auditoría de seguridad informática

- Plantillas de políticas y procedimientos de seguridad de TI

- SEC527 Paso de peatones 2025

- Hojas de trabajo de identificación de funciones esenciales de la misión

- Plantilla de directriz de quiosco público

- Recursos para la eliminación de datos del Commonwealth de los medios electrónicos

- Plantilla para el plan de tratamiento de riesgos

- Plantilla de plan de tratamiento de escaneo

- Resúmenes de controles SEC530

- Plantilla de SSP SEC530 - Todos los Controles

- Plantilla SSP SEC530 - Controles de la Organización

- Plantilla SEC530 SSP - Controles de sistema no confidenciales

- Plantilla SSP SEC530 - Controles de sistemas sensibles

- Plantilla de roles y responsabilidades de seguridad

- Plantilla de inventario y definición del sistema

- Plantilla del plan de continuidad de VDEM

- Guía de VDEM para identificar funciones esenciales de misión

- Preguntas frecuentes sobre los informes del sistema de detección de intrusiones y análisis de vulnerabilidades (IDS)

- Guía de gestión de proyectos de la Commonwealth (CPM 110-05) (Versión de Word)

- Estándar de gestión de proyectos (CPM112)

- Estándar para la selección y formación de gerentes de proyectos (CPM 111)

Visite la División de Gestión de Proyectos (PMD) para obtener más información.

- Política de Gestión Tecnológica (GOV105-05)

- Estándar de Gestión de Inversiones en Tecnología de la Información (ITIM) (CPM-516)

Visite Gestión de Inversiones en TI para más información.